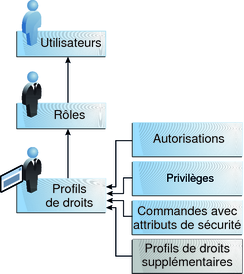

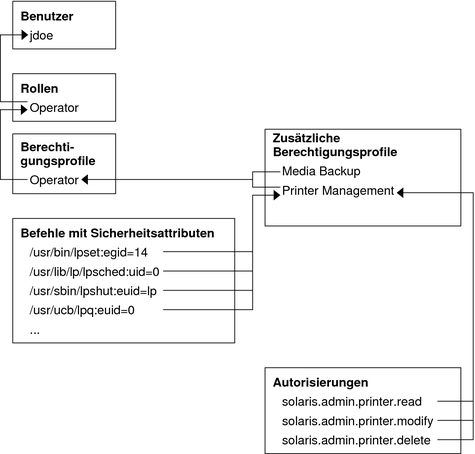

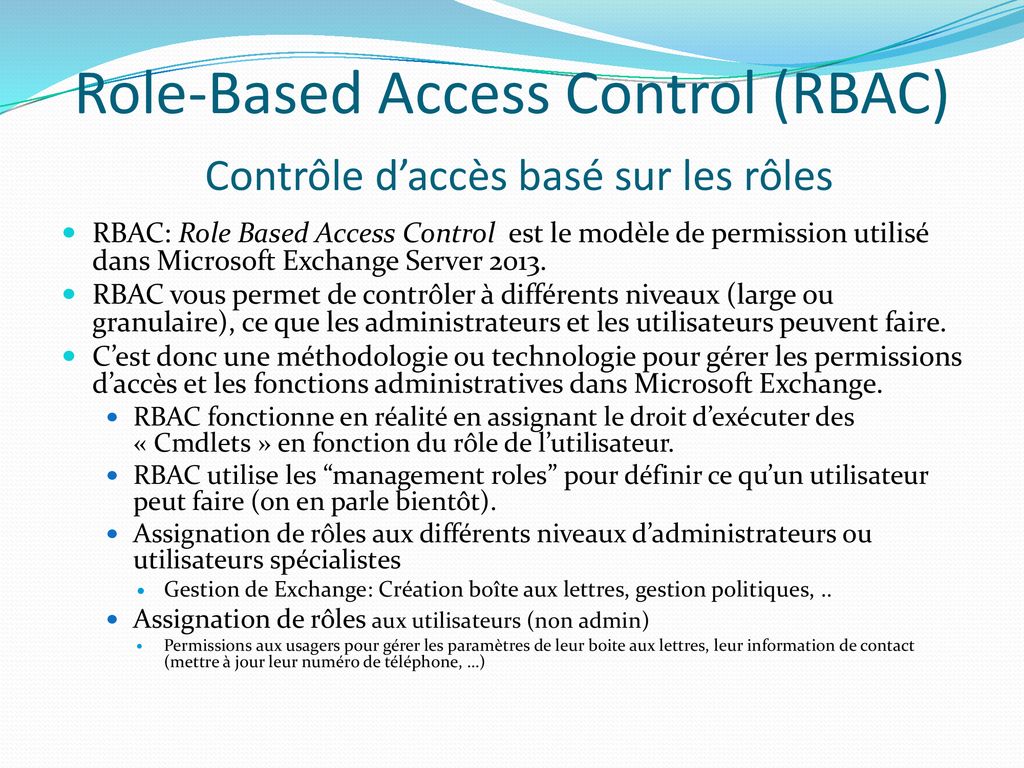

Contrôle d'accès basé sur les rôles (présentation) - Administration d'Oracle Solaris 11.1 : Services de sécurité

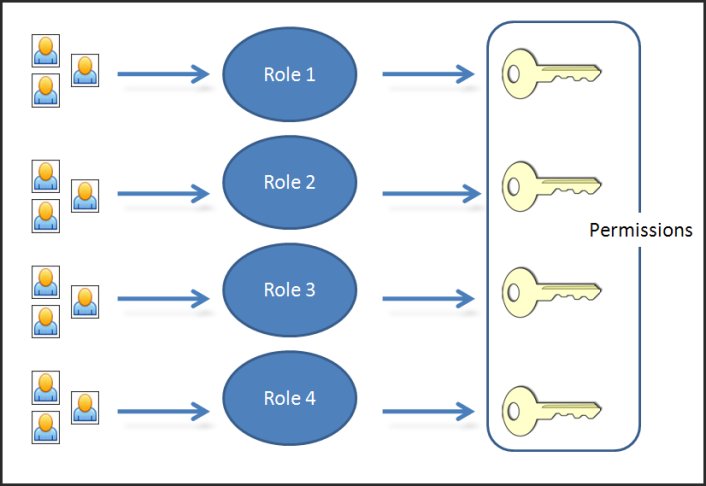

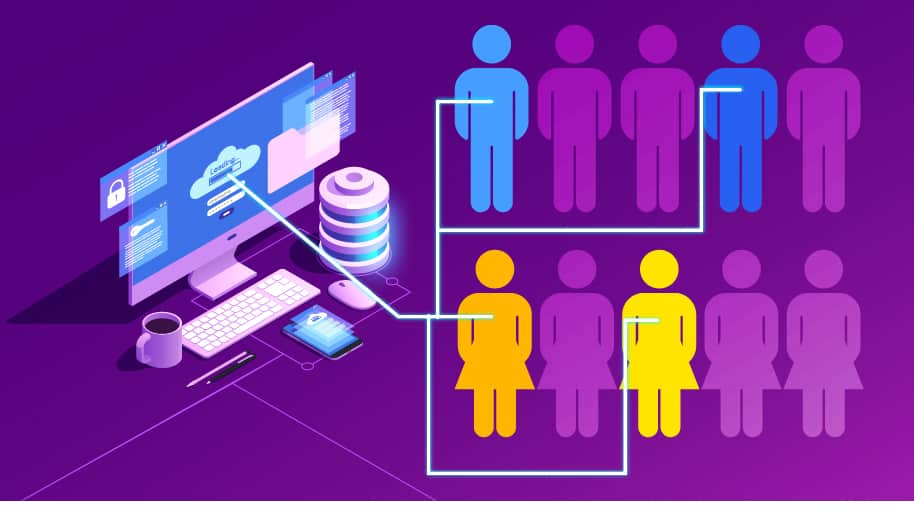

Contrôle Daccès Basé Sur Les Rôles Concept Bleu Clair Icône Réseau Rôle Plat Vecteur PNG , Réseau, Appartement, Rôle PNG et vecteur pour téléchargement gratuit

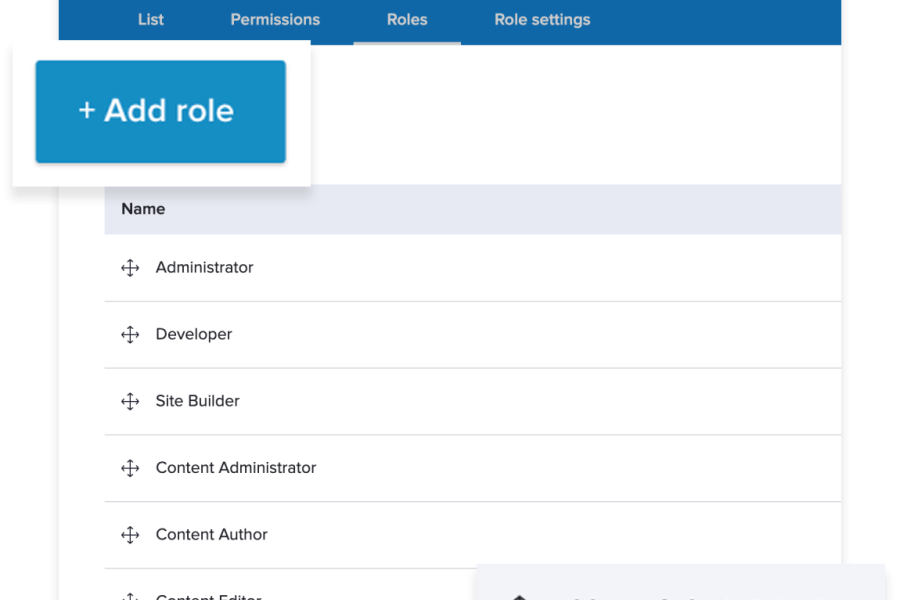

Contrôle d'accès basé sur les rôles (présentation) - Guide d'administration système : Services de sécurité

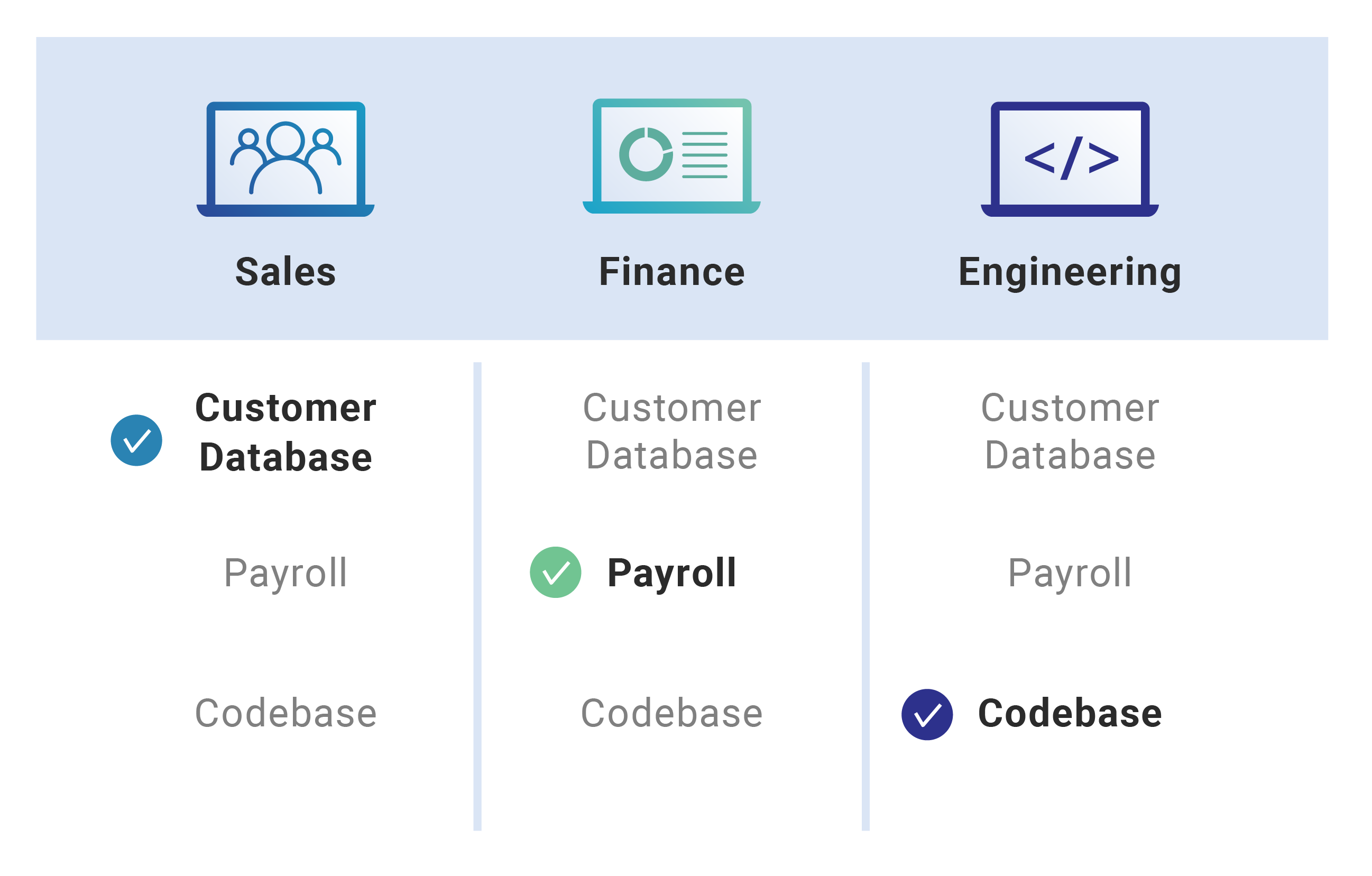

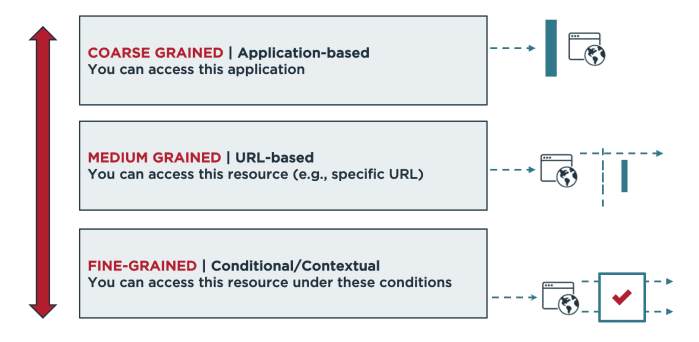

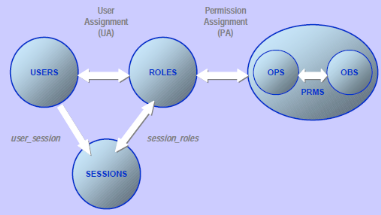

Contrôle d'accès basé sur les rôles (RBAC) et Contrôle d'accès basé sur les attributs (ABAC) : Quelle est la différence ? | Ping Identity

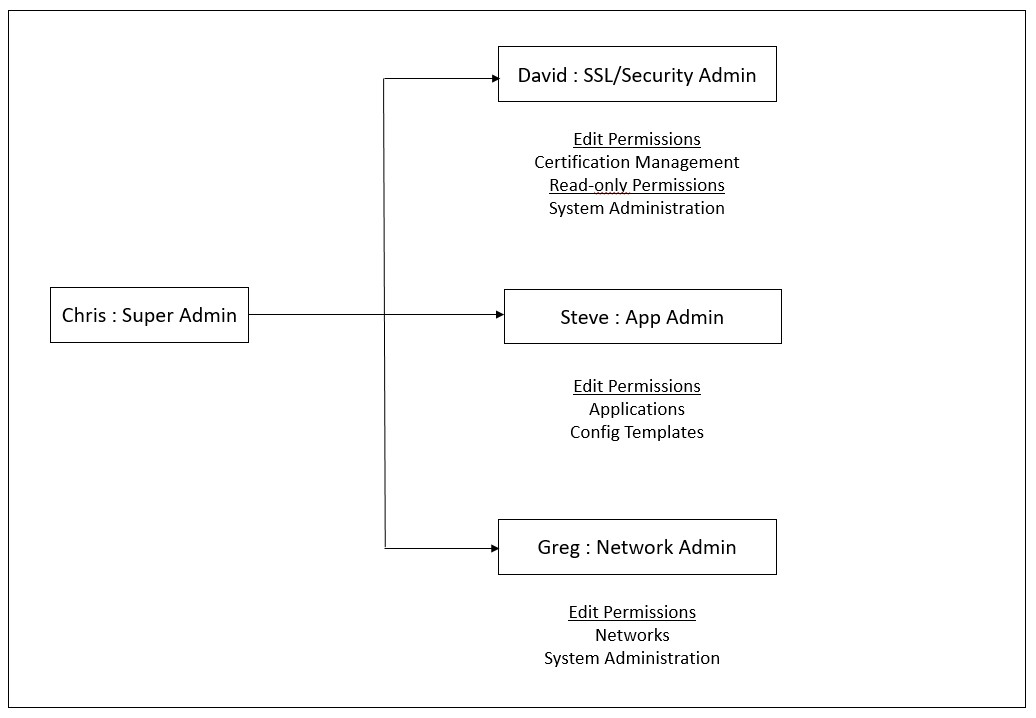

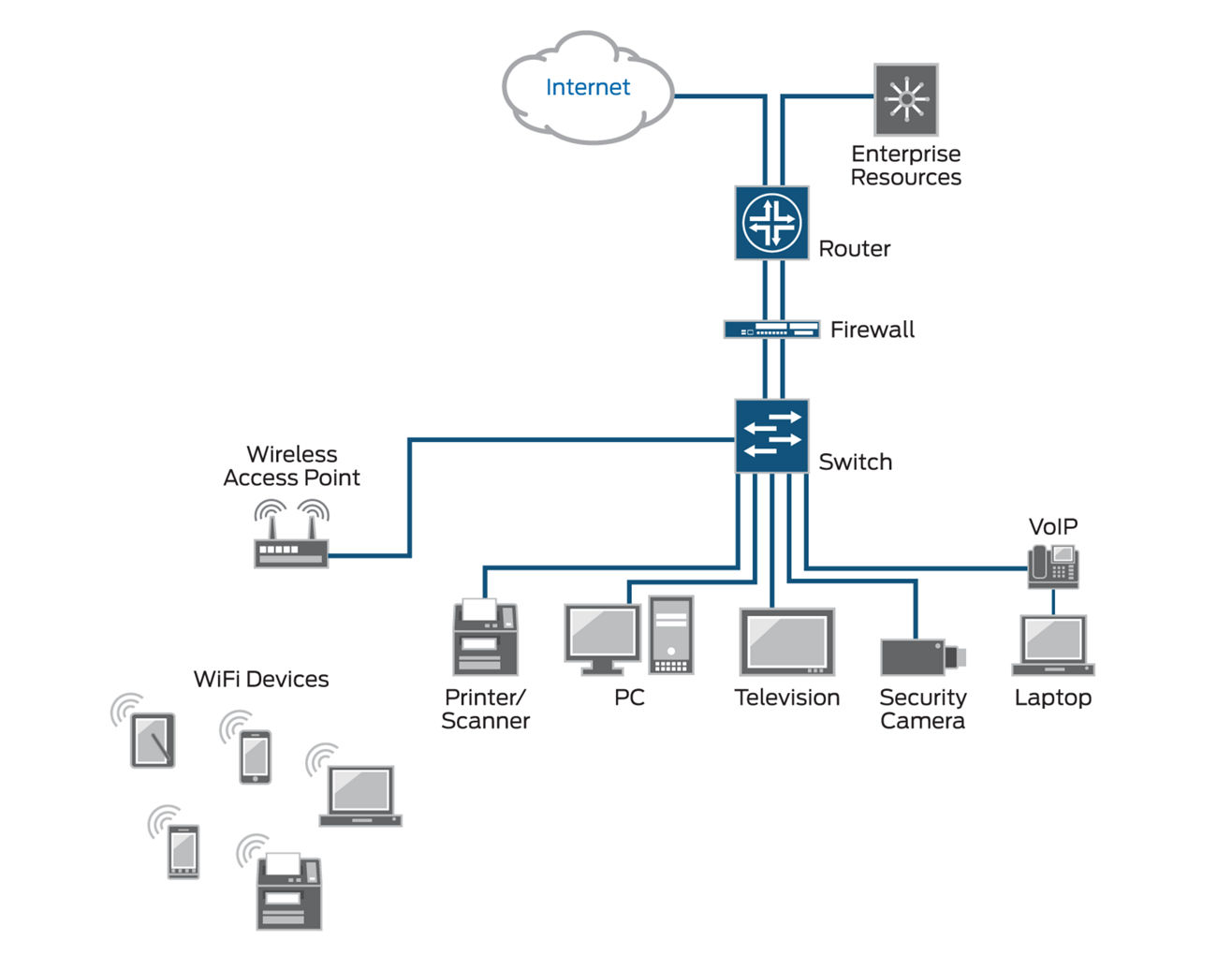

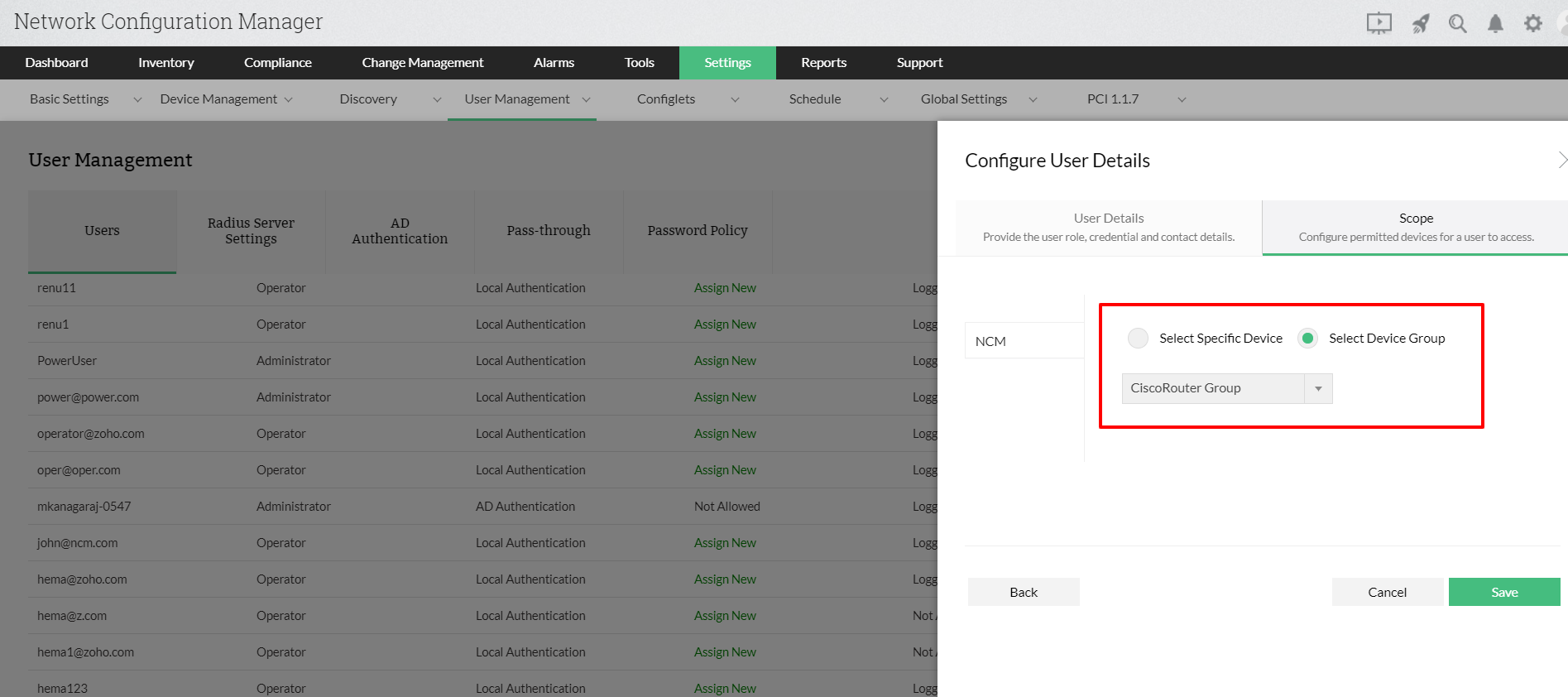

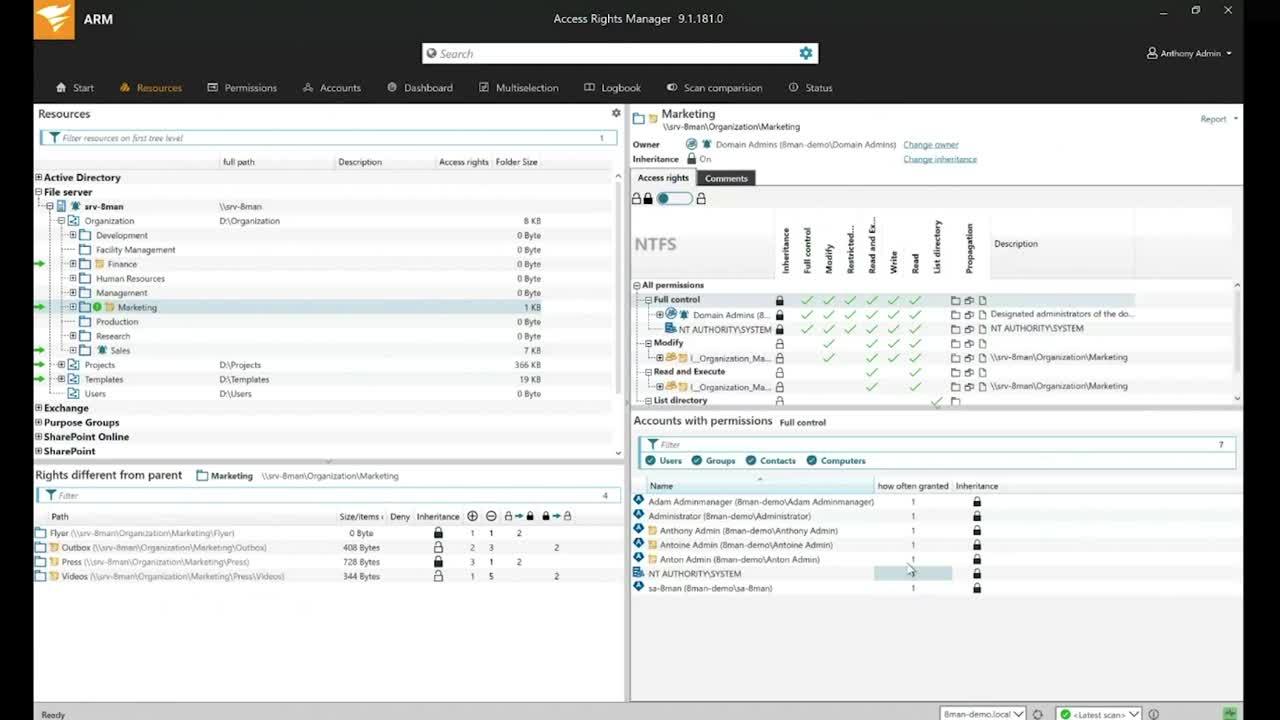

Memoire Online - Implantation d'un système de gestion des utilisateurs et monitoring des taches dans un réseau d'entreprise - Steve DILU NLEMVO

Concept De Contrôle Daccès Basé Sur Les Rôles Partage De Protection Basé Sur Des Icônes Vecteur PNG , Basé, Protection, Partager PNG et vecteur pour téléchargement gratuit

.jpg)